ما هي مولدات كلمات المرور العشوائية وكيف تعمل؟

ما هي الحاجة إلى استخدام كلمات المرور العشوائية؟

بفرض أن لديك حساب في موقع تخزين السحابة الالكترونية، وفي هذه السحابة لديك جميع صورك وفيديوهاتك أنت وعائلتك وأصدقائك، وكنت تريد أن تضع له كلمة مرور كي لا يستطيع أحد غيرك الاطلاع عليه، فعندئذٍ يجب أن تضع له كلمة سر معقدة قليلاً بحيث إذا أراد أحد أن يقرصن حسابك للاستيلاء على صورك الخاصة، فكلمة المرور المعقدة تصعب جداً عملية الاختراق ولكن في بعض الأوقات يكون من الصعب علينا إنشاء كلمات سر تتضمن الكثير من التعقيد، لذلك يشتمل كل موقع أو تطبيق يتضمن كلمات مرور غالباً على خوارزمية لإنشاء كلمات مرور عشوائية لا يمكنك تخمينها وذلك لأن الخوارزمية تعمل على إنشاء محارف وأرقام ورموز متداخلة بترتيب عشوائي، مع التأكيد على أنه لا يتم إنشاء أي كلمة مرور تشبه الأخرى. وإن فهم الاختلافات في كلمات السر يمكن أن يساعدك في اتخاذ قرار جيد واختيار الكلمة المعقدة التي تناسبك.

كلمات المرور إذا لم تكن قوية هو أمر قد يكون كارثي، فعلى سبيل المثال إذا كنت تستخدم كلمة مرور ضعيفة لموقع الويب الخاص بالمصرف الذي تتعامل معه عندئذٍ يمكن لأحد أن يقرصنها وأن يستولي على نقودك وبالتالي فإنك تخاطر بفقدان أموالك عند حدوث هجوم اختراق للبنك الذي تتعامل معه. ولكن من ناحية أخرى إذا جعلت كلمة المرور عشوائية للغاية فقد تنساها ولن تستطيع أن تفتح حسابك مرة أخرى وتضيع كل أموالك، وبالتالي هو سلاح ذو حدين.

قد تختار كلمة مرور معقدة واحدة فقط وتستخدمها في كل حساباتك البنكية أو في حسابات التواصل الاجتماعي ولكن إذا فعلت ذلك، فإن الاختراق في موقع واحد يعرض جميع حساباتك للسرقة، لذلك الحل الوحيد المعقول والأكثر أماناً هو الاستعانة بمساعدة مدير كلمات المرور وتغيير كل كلمات المرور الضعيفة والمكررة إلى سلاسل أحرف فريدة وعشوائية.

يشتمل كل برنامج أو تطبيق يحتوي على كلمات مرور تقريباً على مكون مُنشئ كلمة المرور، لذلك لا يتعين عليك ابتكار كلمات المرور العشوائية بنفسك. ولكن في حال كنت تريد أن تنشئها بنفسك، فسنبين لك كيفية إنشاء مولد كلمات المرور العشوائي الخاص بك. مع العلم أنه لا يتم إنشاء جميع مولدات كلمات المرور بنفس الطريقة ولكن عندما تعرف كيف تعمل، يمكنك اختيار الأفضل لك وجعلها كلمة مرور والحفاظ على حساباتك من أي عملية اختراق.

مولدات كلمات المرور هي عشوائية أم لا؟

عندما ترمي بزوج من النرد، تحصل على نتيجة عشوائية حقًا. ولا أحد يستطيع أن يتنبأ بمعرفة على ماذا سوف تحصل، ولكن في عالم الكمبيوتر لا تتوفر أدوات عشوائية مادية مثل الزهر فهو يفهم بلغات البرمجة والتي تتحول في النهاية إلى لغة يفهمها الكمبيوتر وهي الأصفار والواحدات.

يستخدم مديرو كلمات المرور وبرامج الكمبيوتر الأخرى ما يسمى بالخوارزمية العشوائية الزائفة والتي تبدأ برقم يسمى بذرة.

تعالج الخوارزمية هذه البذرة وتحصل على رقم جديد بدون أي اتصال يمكن تتبعه بالرقم القديم، ويصبح الرقم الجديد هو البذرة التالية. علماً أن البذرة الأصلية لا تظهر مرة أخرى أبداً حتى يظهر الرقم الآخر.

إذا كانت البداية عبارة عن عدد صحيح 32 بت، فهذا يعني أن الخوارزمية ستعمل من خلال 4,294,967,295 رقماً آخراً قبل التكرار فعند إنشاء أي كلمة مرور سيكون من الصعب جداً جداً تكرارها لاحقاً.

هذا جيد بالنسبة للاستخدام اليومي، وكذلك بالنسبة لاحتياجات إنشاء كلمات المرور لمعظم الأشخاص. ومع ذلك، فمن الممكن نظرياً لمخترق ماهر تحديد الخوارزمية العشوائية الزائفة المستخدمة، ولكن هذا النوع من القرصنة الموجهة غير مرجح للأشخاص العادية وإنما من المحتمل حدوثه في حال هجوم مخصص للدولة القومية، أو تجسس الشركات أو مديرو الأعمال.

إذا كنت عرضة لمثل هذا الهجوم، فمن المحتمل ألا تتمكن مجموعة الأمان الخاصة بك من حمايتك ولكن لحسن الحظ كما ذكرنا هو من شبه المؤكد أنك لست هدفًا لهذا النوع من التجسس الإلكتروني.

وعلى الرغم من ذلك، يعمل عدد قليل من مديري كلمات المرور بنشاط لإزالة حتى الاحتمال البعيد لمثل هذا الهجوم المركز.

من خلال دمج حركات الماوس الخاصة بك أو الأحرف العشوائية في الخوارزمية العشوائية، يتم الحصول على نتيجة عشوائية حقًا. فعند ربط خوارزمية البذرة مع حركة الماوس يصبح لدينا رقم عشوائي أكبر بكثير وأصعب في التكرار أو الكشف من قبل القرصنة.

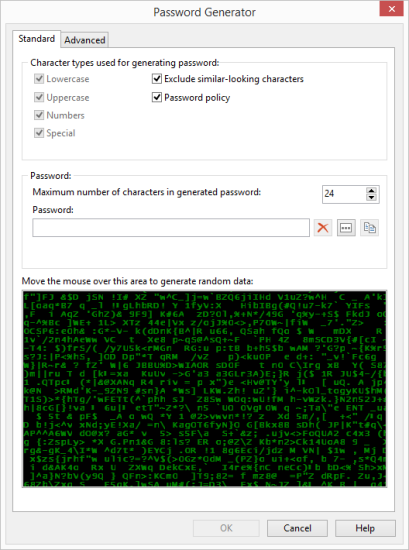

من بين أولئك الذين يقدمون هذا التوزيع العشوائي في العالم الحقيقي نذكر AceBIT Password Depot و KeePass و Steganos Password Manager .

تُظهر الصورة في الأسفل عامل التوزيع العشوائي على غرار مصفوفة Password Depot.

هل يعمل مديرو كلمات المرور على تقليل العشوائية ؟

بالتأكيد لا وذلك لأن بزيادة العشوائية يصبح تكرار الرقم أمراً مستحيلاً وبالإضافة لعدم قدرة المقرصنين من اختراق حسابك تُرجع مولدات كلمات المرور أرقاماً عشوائية حرفياً، حيث أنهم يقومون بإرجاع سلسلة من الأحرف باستخدام أرقام عشوائية للاختيار من ضمن مجموعات الأحرف المتاحة أي بدلاً من أن يقوموا باختيار عشوائي للأرقام وبعدها أرقام عشوائية للأحرف، أصبحوا يقومون فقط باستخدام أرقام عشوائية لاختيار الأحرف المتاحة والاختيار يجب أن يكون دائماً ضمن الأحرف والأرقام المسموح استخدامها في الموقع المستخدم، إلا إذا كنت تقوم بإنشاء كلمة مرور لموقع ويب على سبيل المثال، فعندئذٍ لا يسمح باستخدام أحرف خاصة.

تتضمن مجموعة الأحرف المتوفرة 26 حرفاً كبيراً و 26 حرفاً صغيراً و 10 أرقام. يتضمن أيضاً مجموعة من الأحرف الخاصة التي قد تختلف من منتج لآخر ونقصد بالأحرف الخاصة هنا علامات الترقيم وعلامات الجمع الطرح ..الخ.

للتبسيط، دعنا نقول أن هناك 18 حرفاً خاصاً متاحاً وهذا ما يجعل هناك إجمالياً 80 حرفاً للاختيار من بينها. أي أن في كلمة مرور عشوائية بشكل تام، هناك 80 احتمال لكل حرف.

إذا اخترت كلمة مرور مكونة من ثمانية أحرف، فإن عدد الاحتمالات هو 80 إلى الأس الثامن، أو 1،677،721،600،000،000 أي أكثر من كوادريليون. هذا أمر غاية في الصعوبة لهجوم اختراق القرصنة، حيث أن التخمين هو حقًا الطريقة الوحيدة لاختراق كلمة مرور عشوائية لهذه الدرجة. وبما أنه كما ذكرنا أن احتمال الرقم كبير جداً فسوف يصعب جداً إيجاده ومعرفته.

بالطبع، سينتج المولد العشوائي تماماً سلاسل بالنمط “aaaaaaaa” و “Covfefe!” و “12345678” ، وذلك نظراً لأن احتمال وجودهما مماثل لأي تسلسل آخر مكون من ثمانية أحرف، لذلك تقوم بعض مولدات كلمات المرور بتصفية مخرجاتها بشكل نشط لتجنب كلمات المرور هذه. وهذا أمر جيد، ولكن إذا كان المتسلل يعرف عن هذه المرشحات، فإنه في الواقع يقلل من عدد الاحتمالات ويجعل اختراق القرصنة أسهل.

هناك 40960.000 كلمة مرور محتملة مكونة من أربعة أحرف، مستمدة من مجموعة مكونة من 80 حرفًا. لكن بعض مولدات كلمات المرور تفرض اختيار واحد على الأقل من كل نوع، وهذا يقلل الاحتمالات بشكل كبير. لا يزال هناك 80 احتمال للحرف الأول. على فرض أنه حرف كبير، عندئذٍ يكون مجموع الحرف الثاني هو 54 (80 ناقص 26 حرفاً كبيراً). وعلى فرض أيضاً أن الحرف الثاني هو حرف صغير، بالتالي بالنسبة للحرف الثالث تبقى الأرقام والأحرف الخاصة فقط لـ 28 اختيارًا. وإذا كان الحرف الثالث هو علامة الترقيم، فيجب أن يكون الأخير رقماً، و 10 اختيارات. أي أنه لدينا 40 مليون احتمال انخفضوا إلى 1،209،600 احتمال.

يعد استخدام جميع مجموعات الأحرف أمراً ضرورياً للعديد من مواقع الويب. ولتجنب السماح لهذا المطلب بتقليص مجموعة كلمات المرور الخاصة بك، قم بتعيين طول كلمة المرور مرتفعاً. لأنه عندما تكون كلمة المرور طويلة بما يكفي، يصبح تأثير فرض جميع أنواع الأحرف ضئيلاً.

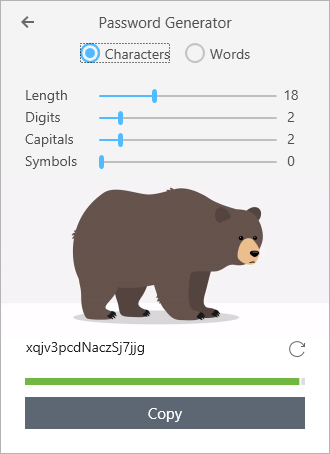

تعمل القيود الأخرى التي يطبقها مديرو كلمات المرور على تقليل مجموعة كلمات المرور المحتملة دون داعً لذلك. فعلى سبيل المثال RememBear Premium يحدد العدد الدقيق للأحرف من كل مجموعة من مجموعات الأحرف الأربعة، مما يقلل بشكل كبير من مجموعة الأحرف. بشكل افتراضي، يتطلب حرفين كبيرين، ورقمين، و 14 حرفاً صغيراً، وبدون رموز، بإجمالي 18 حرفًا. ينتج عن هذا تجمع كلمات مرور أصغر بمئات الملايين من المرات مما لو كان يتطلب ببساطة واحداً أو أكثر من كل نوع حرف. هنا يمكنك حل هذه المشكلة عن طريق تعيين طول كلمة المرور.

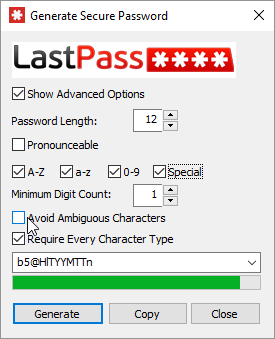

يتجنب LastPass والعديد من منشئي كلمات المرور أزواج الأحرف الغامضة مثل الرقم 0 والحرف O. عندما لا تضطر إلى تذكر كلمة المرور، فهذا ليس ضروريًا، قم بإيقاف تشغيل هذا الخيار. وبالمثل، لا تختر خيار إنشاء كلمة مرور قابلة للنطق مثل “entlestmospa”. هذا الخيار مهم فقط إذا كانت كلمة مرور يجب أن

تتذكرها.

توليد كلمات مرور طويلة

كما رأينا، لا تختار مولدات كلمات المرور بالضرورة من مجموعة جميع كلمات المرور الممكنة التي تطابق الطول ومجموعات الأحرف التي حددتها. في المثال الذي ذكرناه سابقاً لكلمة المرور المكونة من أربعة أحرف باستخدام جميع مجموعات الأحرف، لا تظهر أبداً حوالي 97 بالمائة من كلمات المرور المحتملة المكونة من أربعة أحرف. الحل بسيط حيث أنك لست مضطراً لتذكر كلمات المرور هذه، لذا الحل أن تكون ضخمة، على الأقل ضخمة بقدر ما يقبله موقع الويب المعني حيث أن بعض المواقع يفرض حدوداً.

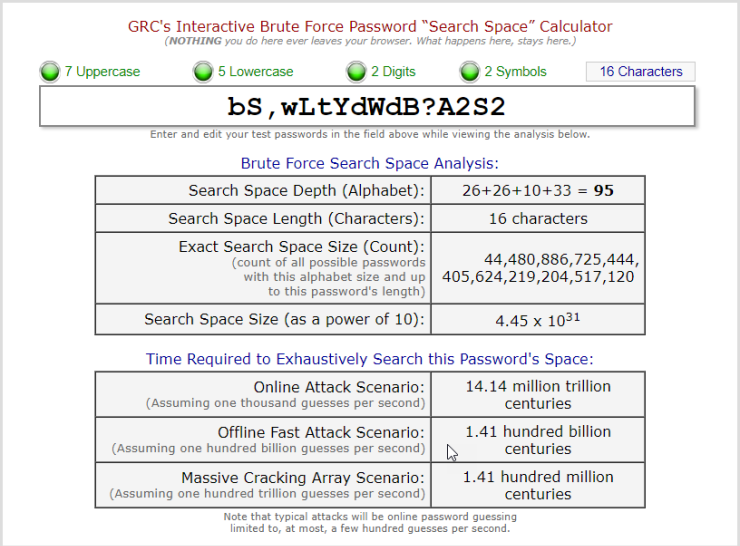

كلما كانت مساحة البحث أكبر (مجموعة كلمات المرور المتاحة)، كلما طال وقت هجوم القوة المخترقة على كلمة مرورك. يمكنك اللعب باستخدام حاسبة Password Haystack Calculator على موقع Gibson Research على الويب للتعرف على قيمة الطول.

فقط أدخل كلمة المرور لمعرفة المدة التي سيستغرقها كسر كلمة المرور. وعلى الرغم من أن الموقع يعد بالأمان التام أي أن ما يحدث هنا، يبقى هنا، لكن من دافع الحذر تجنب استخدام كلمات المرور الفعلية.

كلمة مرور مكونة من أربعة أحرف مثل 1eA & لن تستغرق يوماً واحداً تماماً لاختراقها، إذا كان على المتسلل إرسال تخمينات عبر الإنترنت. ولكن في سيناريو غير متصل بالإنترنت، حيث يمكن للمتسلل تجربة التخمينات بسرعة عالية، فإن وقت الاختراق هو جزء من الثانية.

وحول إنشاء كلمات مرور قوية بحيث لا تُنسى مثل كلمة المرور الرئيسية لمدير كلمات المرور، اقتُرح أسلوباً ذاكرياً يحول سطراً من قصيدة إلى كلمة مرور عشوائية المظهر.

على سبيل المثال، أصبح سطر من روميو وجولييت، الفصل 2، المشهد 2:

“bS، wLtYdWdB؟ A2S2” كلمة مرور، وهذه ليست كلمة مرور عشوائية، لكن المخترق لا يعرف ذلك. بإسقاطها في آلة حاسبة جيبسون، نرى أنه حتى باستخدام مصفوفة تكسير ضخمة، سيستغرق الأمر 1.41 مليون قرن لكسر هذا النظام.

بعد قراءتك للمقال، لا بد أنك أصبحت تعلم أن أهم عامل في إنشاء كلمات مرور قوية وعشوائية هو جعلها طويلة. بعض أدوات إنشاء كلمات المرور ترفض كلمات المرور التي لا تحتوي على جميع مجموعات الأحرف، والبعض الآخر يرفض الكلمات التي تحتوي على كلمات قاموسية مُضمنة، وبعضها يتجاهل كلمات المرور التي تحتوي على أحرف غامضة مثل حرف I الصغير ورقم 1. كل هذه القيود تحد من مجموعة كلمات المرور المحتملة، ولكن عندما يكون الطول مرتفع بما يكفي، لا تهم هذه القيود.

من الممكن بكل تأكيد أن يقوم بعض المخترقين باختراق مخطط إنشاء كلمة المرور لمدير كلمات المرور المفضل لديك، وبالتالي يكتسبون القدرة على التنبؤ بكلمات المرور شبه العشوائية التي سيقدمها لك. يمكن أيضاً لبرنامج إدارة كلمات المرور المشبوه إرسال كلمات مرورك العشوائية إلى مقر الشركة. فإذا كنت لا تريد حقاً الاعتماد على شخص آخر لكلمات مرورك العشوائية، فيمكنك إنشاء مولد كلمات المرور العشوائي الخاص بك في Excel.