ماهو التصيد الإحتيالي الإلكتروني وكيف يعمل؟

ماهو التصيد الإحتيالي الإلكتروني وكيف يعمل؟

تم مؤخراً الكشف عن مجموعة أدوات التصيد الاحتيالي تعمل على 700 مجال على الأقل والتي يطلق عليها LogoKit ، حيث يقوم مجرمو الانترنت بسحب شعارات الشركة الخاصة بالضحايا تلقائياً إلى صفحة تسجيل الدخول للتصيد وهذا ما يمنح المهاجمين الأدوات اللازمة لتقليد صفحات تسجيل الدخول للشركات بسهولة مما يجعل الأمر معقداً في بعض الأحيان.

لشن هجمات التصيد الاحتيالي LogoKit اعتمد مجرمو الانترنت على أكثر من 700 نطاق فريد على مدار الثلاثين يوماً الماضية. يتراوح استهداف هذه الهجمات من بوابات تسجيل الدخول العامة إلى بوابات تسجيل الدخول الزائفة و أيضاً كل من التطبيقات Adobe Document Cloud و OneDrive و Office365 وكذلك بوابات تسجيل الدخول لتبادل العملات المشفرة.

إن هدف مجموعات التصيد الاحتيالي LogoKit هو التركيز على رسائل البريد الالكتروني الفردية لكل عنوان URL واستخراج شعارات الشركة ، وهذا ما يزيد بشكل كبير من سهولة تنفيذ الهجمات المستهدفة ضد المؤسسات .

مجموعات التصيد

تتطلب هذه المجموعات والتي يمكن لمجرمي الانترنت شراؤها مقابل أي مبلغ يتراوح بين 20 و 880 دولاراً أمريكياً القليل من المعرفة التقنية للعمل بما يتجاوز مهارات البرمجة المتواضعة.

تُستخدم هذه المجموعات لسرقة البيانات المختلفة من الضحايا بما في ذلك أسماء المستخدمين وكلمات المرور وأرقام بطاقات الائتمان وأرقام الضمان الاجتماعي .

من أجل تشغيل مجموعة تصيد يجب على المجرم الالكتروني أولاً تنزيلها على خادم بعيد إما عن طريق تعريض نظام إدارة المحتوى الشرعي للخطر، أو عن طريق استخدام البنية التحتية الخاصة بهم.

وبمجرد التنزيل المهاجم سوف يبدأ باستهداف الضحايا إما عبر رسائل البريد الالكتروني أو الرسائل الشخصية SMS أو رسائل التواصل الاجتماعي مع عنوان URL والذي سيأخذهم إلى صفحة التصيد المقصودة.

تحتوي بعض مجموعات التصيد الاحتيالي على قائمة معلومات عن المسؤول حيث يمكن لمجرمي الانترنت تتبع عدد الزيارات إلى مواقع الويب الضارة الخاصة بهم وعرض البيانات الحساسة التي تم الكشف عنها.

يتعامل مجرمو الانترنت الذين يستخدمون مجموعات التصيد مع تخطيطات مواقع الويب المعقدة والملفات المتعددة وقد يؤدي ذلك إلى حدوث خلل في صفحة تسجيل الدخول والتي تكون بمثابة علامات دلالية محتملة للضحايا.

ولكن الباحثون قالوا أن مجموعات التصيد قادرة على حل هذه المشكلة بكل بساطة وذلك عن طريق تنفيذ بضعة أسطر من JavaScript مما يسمح لهؤلاء المجرمين من دمج المجموعة الحالية بسهولة إما في قوالب تسجيل دخول لتقليد بوابة تسجيل الدخول الخاصة بالشركات أو إنشاء HTML .

تتمتع مجموعات التصيد أيضاً بالقدرة على تحميل الموارد من مصادر موثوقة وهذه خدعة أخرى ليست جديدة ولكنها تجعل صفحات تسجيل الدخول المزيفة تبدو أقل ضرراً من خلال جعل المستخدمين ينتقلون إلى اسم نطاق معروف.

في بعض الحالات وعلى سبيل المثال لوحظ أن المهاجمين يستضيفون صفحات التصيد الخاصة بهم على Google Firebase كجزء من الهجوم. حيث أن Google Firebase هو عبارة عن نظام أساسي لتطوير تطبيقات الويب والأجهزة المحمولة مدعوم من Google Cloud Storage ويوفر عمليات تحميل وتنزيل ملفات آمنة لتطبيقات Firebase.

كيف تعمل مجموعات التصيد؟

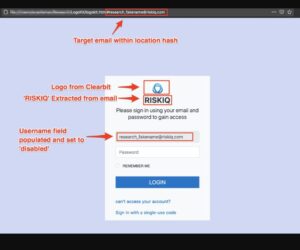

لاحظ الباحثون أن العديد من مواقع الويب المخترقة تستضيف متغيرات مجموعات التصيد.حيث يقوم المجرمون بإرسال عنوان URL معد خصيصاً بحيث يحتوي عناوين بريدهم الالكتروني.

ومن الأمثلة على عنوان URL يحتوي على بريد الكتروني :

“phishingpage[.]site/login.html#victim@company.com.”

وفقاً للباحثين يتم بعد ذلك تقسيم الموقع إلى شرائح ” محدد الشريحة هو الرمز “@” ” ، مما يسمح للنص البرمجي باستخراج مجال المستخدم وشعار الشركة لجلب وإعادة توجيه الضحية .

في النهاية إذا نقر الضحية على عنوان URL فإن LogoKite يجلب شعار الشركة من جهة خارجية مثل محرك البيانات Google أو قاعدة بيانات التسويق المفضلة Clearbit (الرموز الرسومية المرتبطة بصفحة ويب معينة) .

يتم أيضاً ملء البريد الالكتروني للضحية تلقائياً في حقل إدخال البريد الالكتروني أو اسم المستخدم في تسجيل الدخول.

لاحظ الباحثون أن هذه الخدعة تجعل الضحايا يعتقدون أنهم سبق لهم الدخول إلى الموقع.

في حال إدخال الضحية لكلمة المرور الخاصة به ، تقوم مجموعة التصيد بتنفيذ طلب AJAX وإرسال البريد الالكتروني وكلمة المرور للهدف إلى مصدر خارجي.

في بعض الحالات كخدعة إضافية ، بعد إجراء التحقق للتأكد من إدخال البيانات ووجود عنوان بريد الكتروني صالح، تقوم المجموعة بتزييف المستخدم من خلال إخباره بأن كلمة المرور الخاصة به غير صحيحة ومطالبته بإدخال كلمة المرور مرة أخرى.

بعد ذلك ، كخطوة أخيرة يتم إعادة توجيه الضحية إلى موقع الشركة على الويب بعد إدخال كلمة المرور الخاصة به.

العديد من القطاعات تم استهدافها من قبل LogoKit بما في ذلك القطاعات المالية والقانونية والترفيهية.

مجموعة التصيد تقدم فرصة فريدة للمهاجمين تسمح لهم بالاحتيال السهل إما في قوالب حالية أو إنشاء نماذج تسجيل دخول بسيطة HTML لتقليد بوابات تسجيل الدخول للشركات .

للمزيد من الأخبار التقنية تابعوا معنا قسم التقنية من هنا